Простейшим способом залогиниться на Mikrotik по ssh является авторизация логин/пароль, но такой метод не оставляет возможности для автоматизации типовых операций.

$ ssh 10.212.1.1Копирование открытого ключа пользователя на роутер

Для автоматизации рутинных операций необходимо добавить открытый ключ пользователя. Для этого скопируем ключ на роутер при помощи FTP.

Авторизация:

$ ftp 10.212.1.1

Connected to 10.212.1.1.

220 net-vibornaya-gw-01 FTP server (MikroTik 6.47.10) ready

Name (10.212.1.1:chernousov): admin

331 Password required for admin

Password:

230 User admin logged in

Remote system type is UNIX.

Using binary mode to transfer files.Копируем открытый ключ:

ftp> put /home/chernousov/.ssh/id_rsa.pub /id_rsa.pub

local: /home/chernousov/.ssh/id_rsa.pub remote: /id_rsa.pub

229 Entering Extended Passive Mode (|||40235|)

150 Opening BINARY mode data connection for'/id_rsa.pub'

100% |****************************************************************************************************| 5755.07 MiB/s 00:00 ETA

226 BINARY transfer complete

575 bytes sent in 00:00 (92.49 KiB/s)

ftp> exit

221 ClosingИмпортируем открытый ключ пользователю

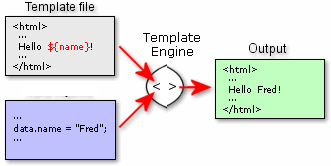

Использую командную строку Winbox или авторизовавшись по ssh выполните команду:

> user ssh-keys import public-key-file=id_rsa.pubЕсли при авторизации по ssh вы не можете войти по ключу и в режиме отладки получаете ошибку:

no mutual signature algorithmДля устранения этой проблемы используйте для подключения дополнительную опцию:

$ ssh -o 'PubkeyAcceptedKeyTypes +ssh-rsa' admin@10.212.1.1Обратите внимание, что после добавления открытого ключа вход по паролю заблокирован!

Для разрешения авторизации с использованием логин-пароль используйте команду:

> /ip ssh set always-allow-password-login=yes